新版的卡巴斯基 UI 发生了一些变化,对照卡饭论坛上的描述,记录一下新版卡巴斯基的 HIPS 设置。

「自动执行推荐操作」的位置发生了变化,新版设置在程序主界面左下角齿轮状设置按钮-安全设置-高级设置-排除项和检测到对象时的操作。

「应用程序控制」名称发生了变化,新版叫「入侵防御」,可以点击程序主界面左侧「安全」,在这个栏目下找到。也可以从设置-安全设置-高级保护-入侵防御找到。

原文提到的低信誉组,在新版中显示的是「低限制」组。各个设置的名称还是一样的,没有变化。

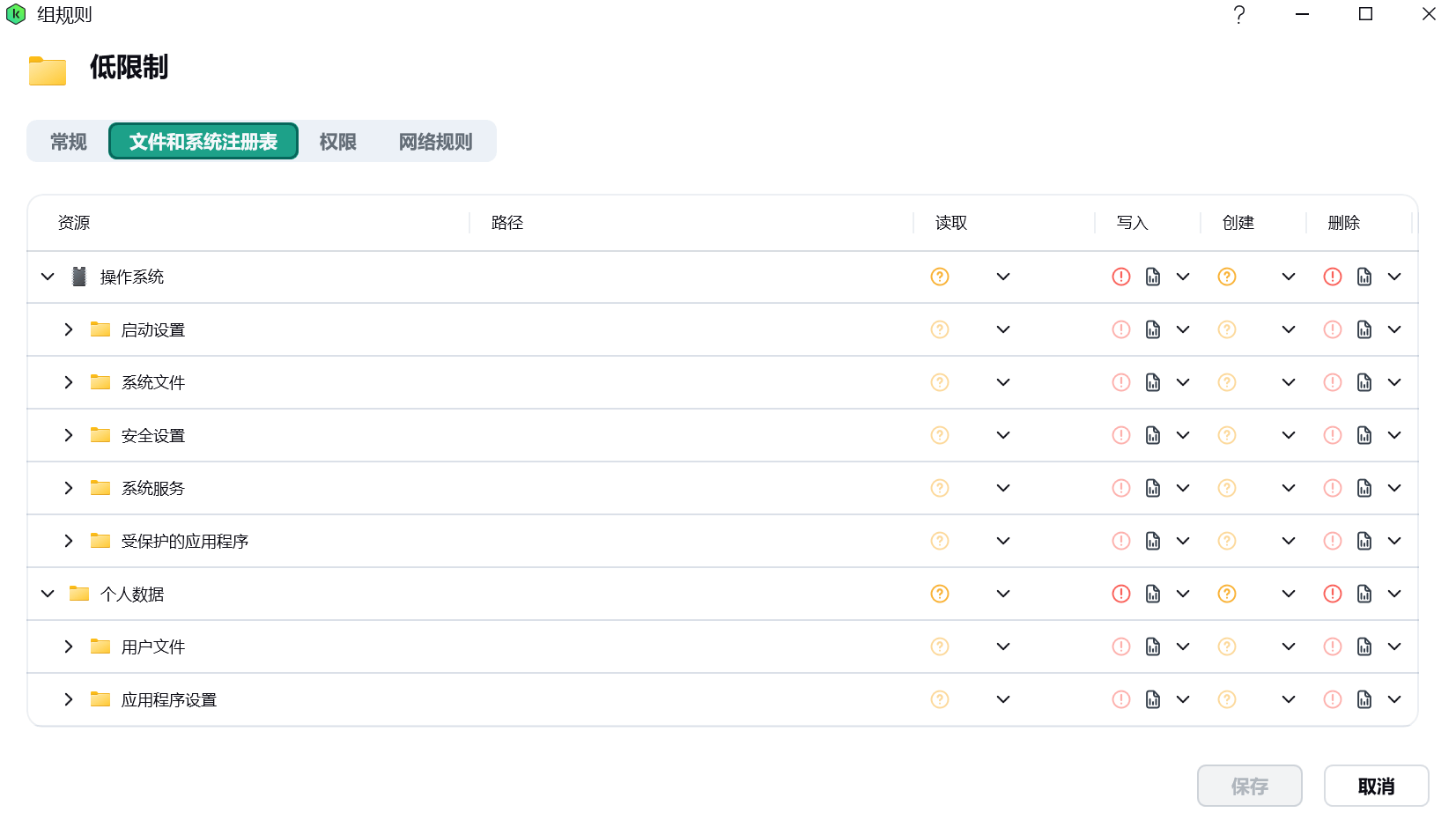

在「文件和系统注册表」下,写入和删除设置为「拒绝」并「记录事件」,读取和创建设置为「询问」。

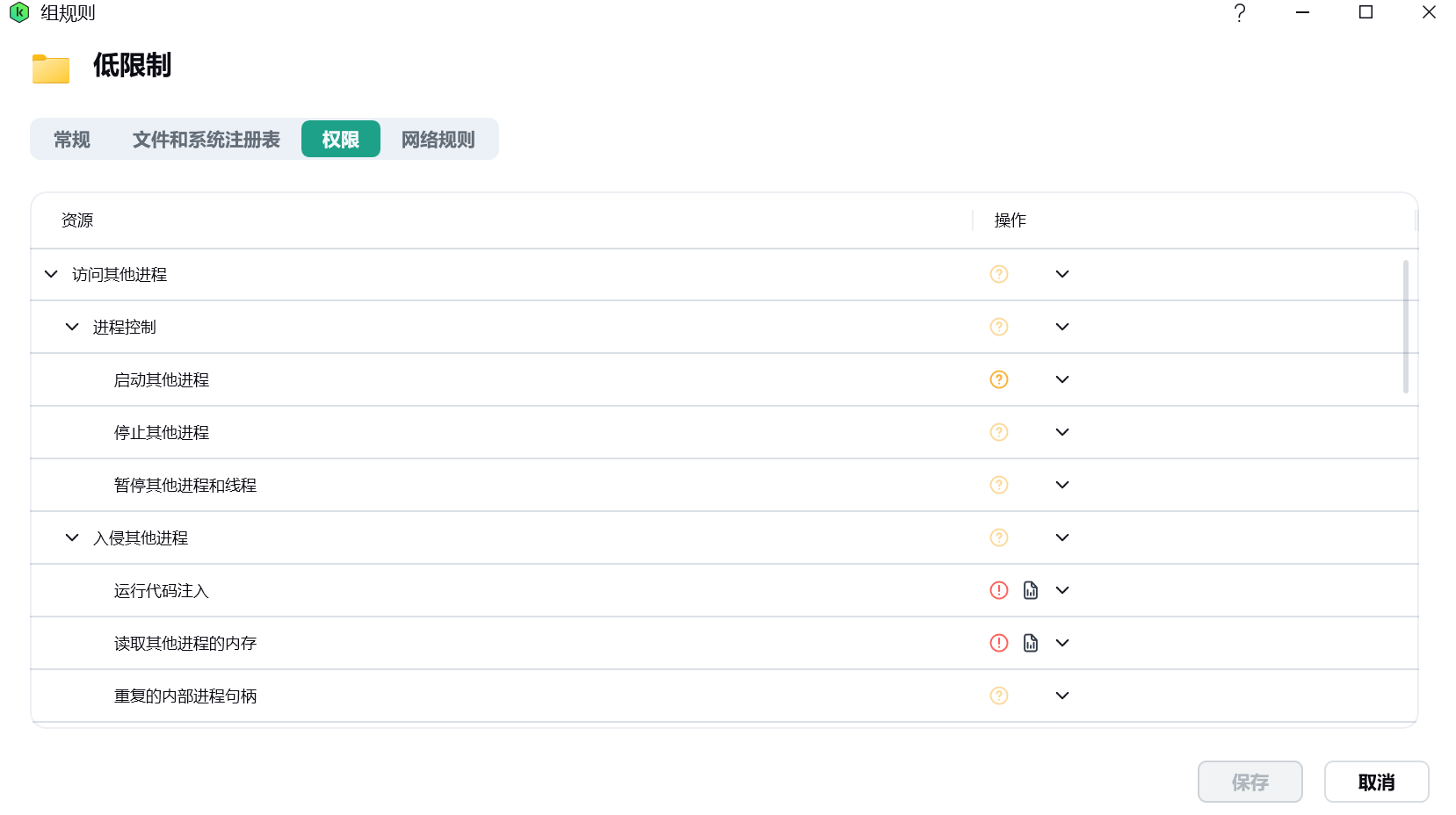

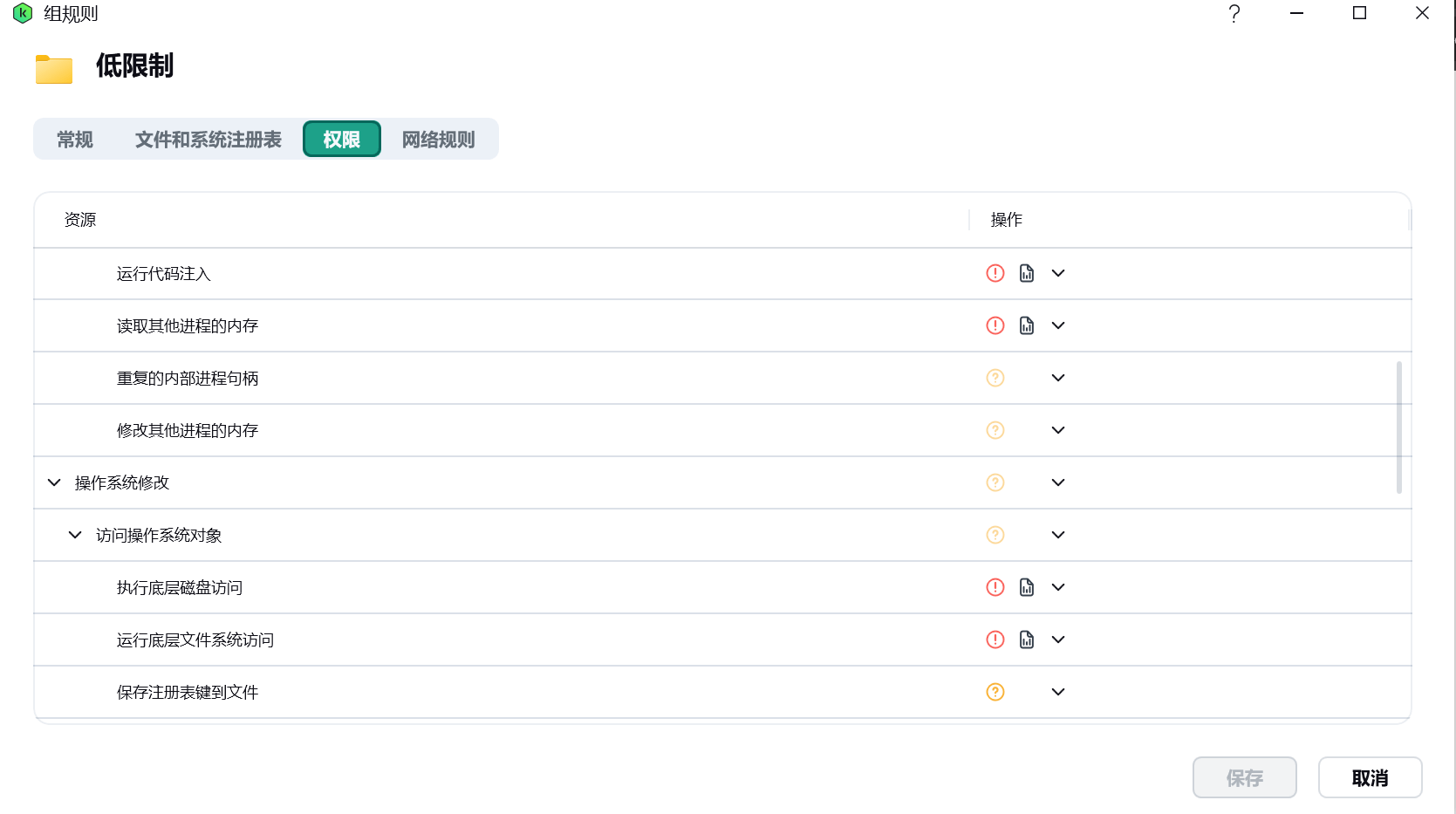

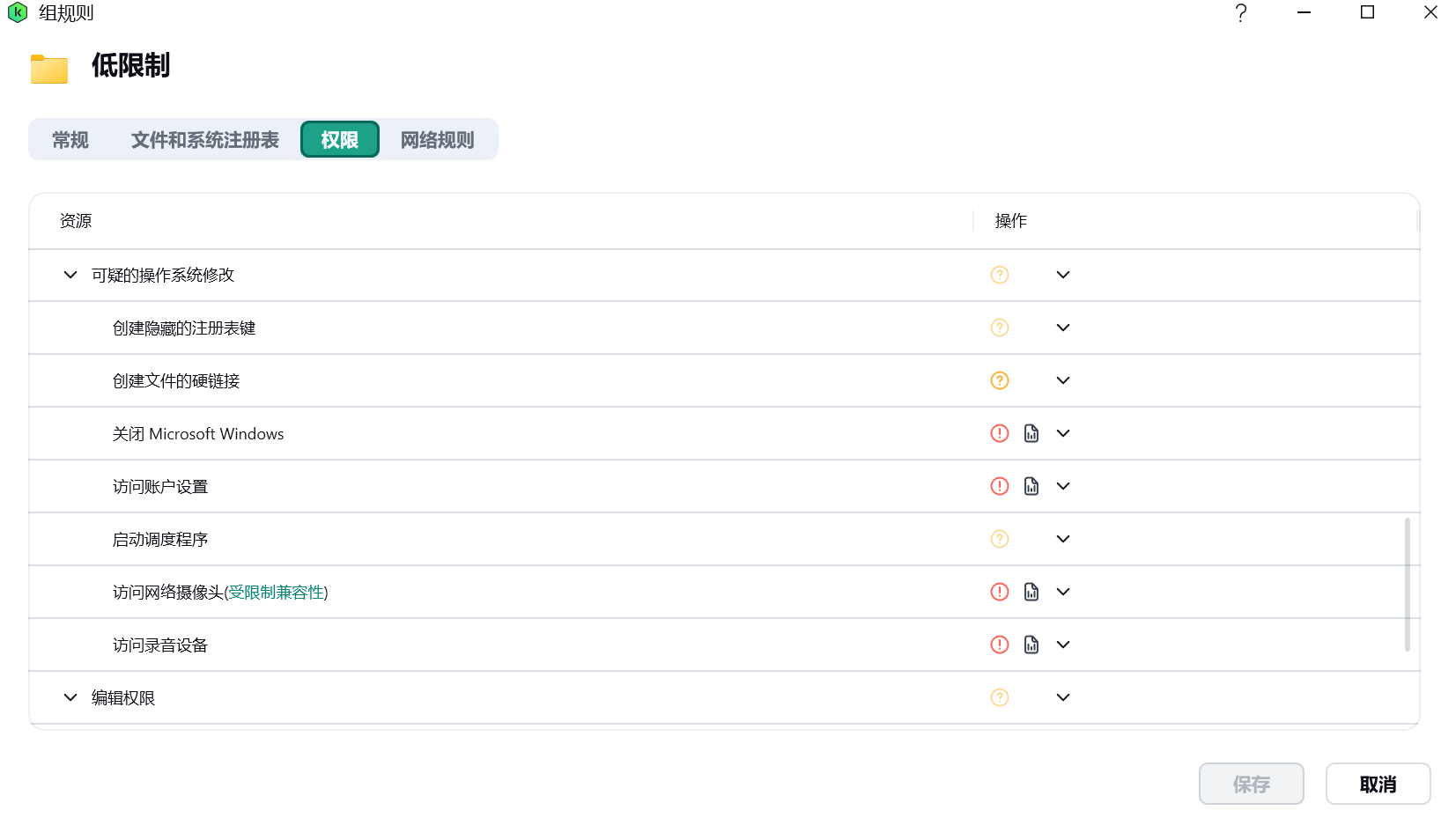

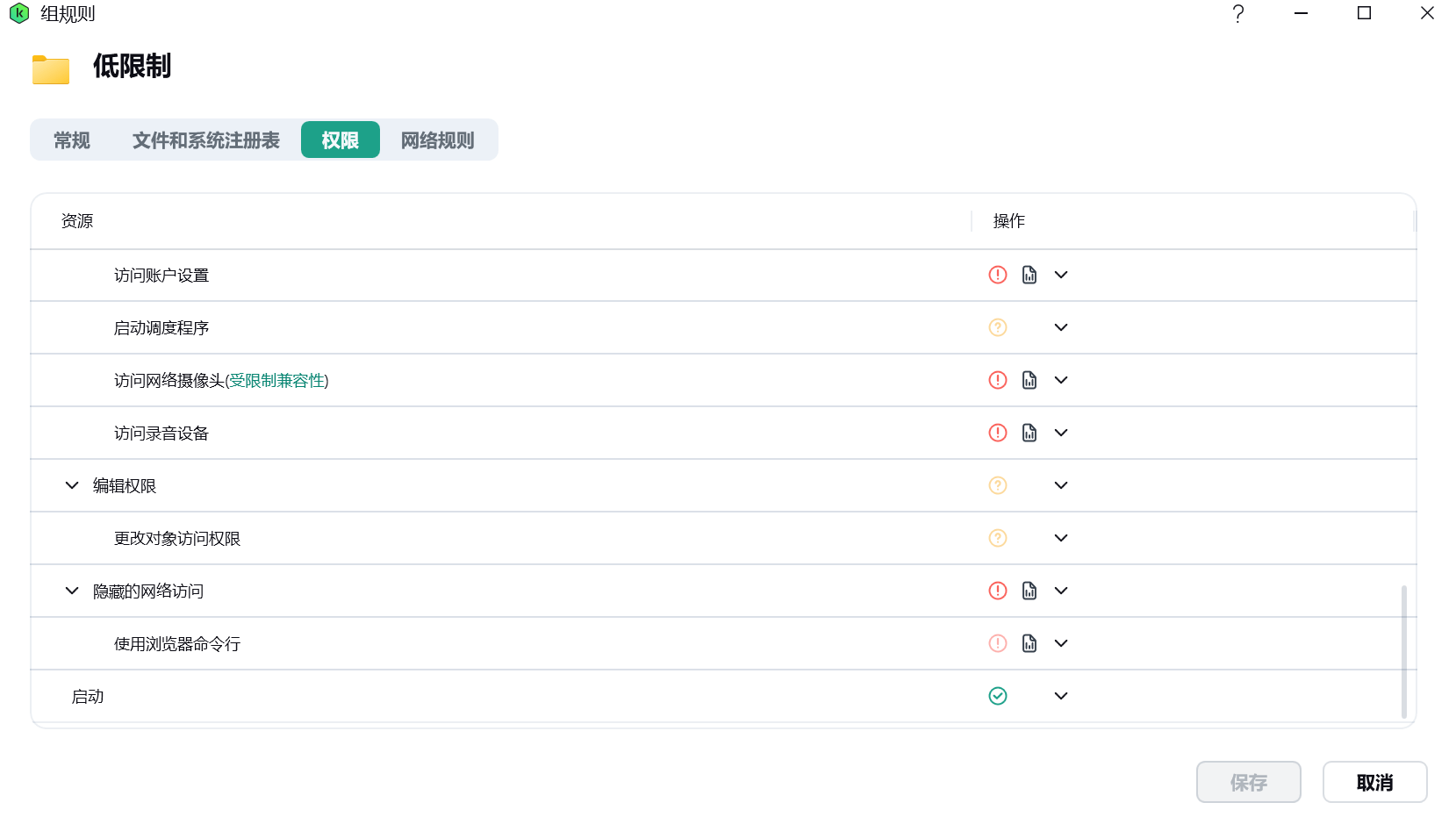

在「权限」下,运行代码注入、读取其他进程的内存、执行底层磁盘访问、运行底层文件系统访问、关闭 Microsoft Windows、访问账户设置、访问网络摄像头、访问录音设备、隐藏的网络访问和使用浏览器命令行设置为「拒绝」并「记录事件」,启动设置为「允许」,其他的设置为「询问」。新版这里没有出现 KLDriver,如果有应该也是「拒绝」并「记录事件」。

Chrome 低限制特殊设置

要让 Chrome 正常工作,需要在「文件和系统注册表」下把读取、写入和创建都设置成「允许」,在「权限」下把启动其他进程、停止其他进程、暂停其他进程和线程、运行代码注入、读取其他进程的内存、重复的内部进程句柄、修改其他进程的内存和使用浏览器命令行设置成「允许」。

FireFox 低限制特殊设置

要让 FireFox 正常工作,需要在「权限」下把运行代码注入、读取其他进程的内存和使用浏览器命令行设置成「允许」。

雅思哥机考软件低限制特殊设置

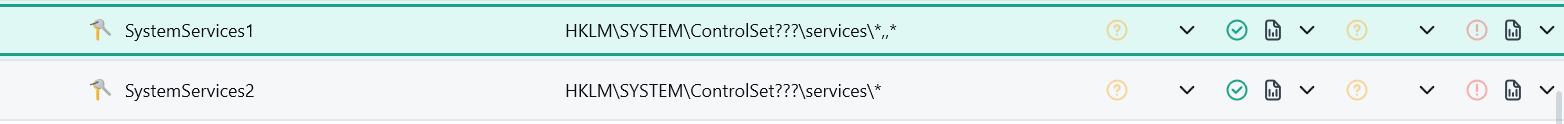

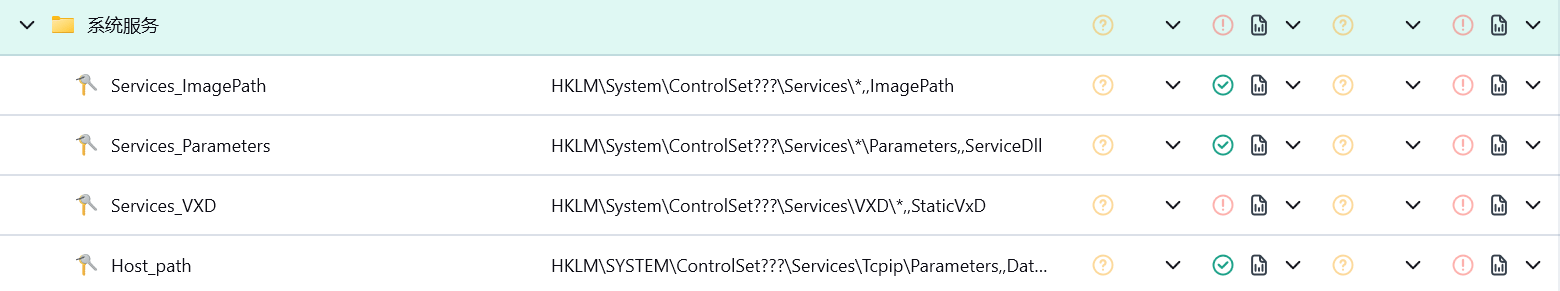

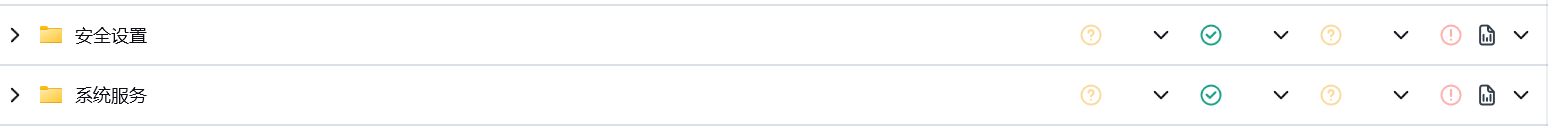

要让雅思哥机考软件正常工作,需要在「文件和系统注册表」把安全设置下的 SystemServices1 和 SystemServices2 的写入设置为「允许」,把系统服务下的 Services_ImagePath,Services_Parameters 和 Host_path 的写入设置为「允许」。

WeGame 低限制特殊设置

要让 WeGame 正常工作,需要把 wegame.exe 和 launcher.exe「文件和系统注册表」的安全设置和系统服务的写入设置为「允许」。

需要把 pallas.exe 和 rail.exe「权限」的读取其他进程的内存设置为「允许」。